Ferramentas eficazes para piratear o Wyber em 2024 Que aplicação escolher para hackear o Viber em 2024

Todos os dias surgem histórias nas notícias sobre a pirataria de messengers ou páginas de redes sociais de várias personalidades dos media. Os piratas informáticos que fazem isto têm objectivos diferentes. Alguns recolhem os podres de pessoas influentes, enquanto outros querem saber mais sobre a vida privada dos seus ídolos.

Uma questão legítima que as pessoas têm ao ler estas histórias é se uma pessoa sem conhecimentos profundos de programação também pode facilmente obter acesso à conta de outra pessoa e como, em 2024, encontrar uma ferramenta funcional para piratear o Viber, o Whatsapp, o Instagram ou outra conta de interesse para o utilizador.

Formas eficazes de hackear o Viber em 2024

A primeira versão do Viber foi lançada em 2 de dezembro de 2010. A aplicação foi desenvolvida em linguagens de programação como Java, C, C++ e Python. E são estas duas últimas linguagens que continuam a ser as mais susceptíveis a ataques de phishing. Presumo que muitos dos meus leitores já se depararam com este tipo de tentativas de phishing em mais do que uma ocasião.

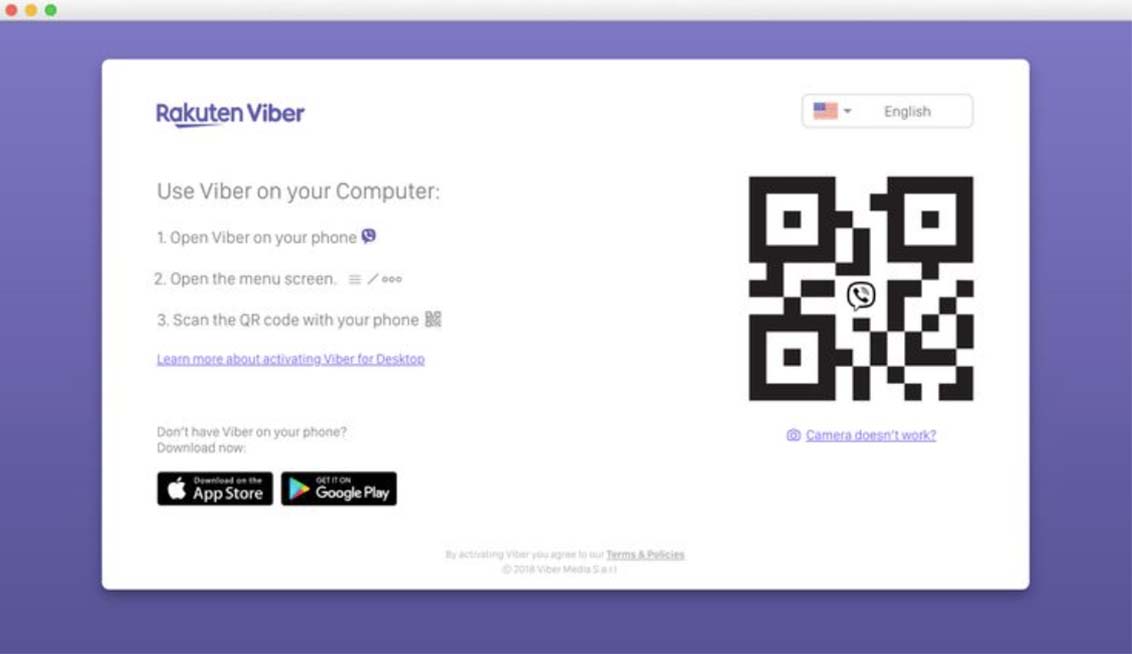

A captura de ecrã mostra um exemplo de uma tentativa de phishing quando, em vez do site oficial da empresa, se abre uma cópia exacta do site, mas com um endereço ligeiramente modificado. Normalmente, os hackers enviam ligações para este tipo de recursos em mensagens privadas, na esperança de que o utilizador aceda ao site e dê aos atacantes acesso a todos os seus dados.

Mas o phishing não é a única ferramenta dos piratas informáticos. Além disso, nos últimos anos, é considerada a menos eficaz. Então, que forma viável de hackear o Viber pode ser encontrada em 2024?

A resposta à pergunta depende diretamente dos seus objectivos para invadir as contas de outras pessoas. Se precisar de vigiar os seus filhos, pode facilmente utilizar aplicações de controlo parental. Mas se quiser ler a correspondência de um cônjuge, colega ou parceiro de negócios, tem de ser muito mais cuidadoso.

Escolher uma aplicação de pirataria informática para o Viber em 2024

Como escrevi acima, aqui tudo depende da conta de quem se vai piratear. Por exemplo, para ter acesso à correspondência de uma criança, basta instalar um programa como o Android Monitor, Reptilicus ou NeoSpy no seu telemóvel. Todos eles são instalados em smartphones com contas que precisam de ser pirateadas, onde trabalham em segundo plano. O utilizador, por sua vez, poderá entrar na interface do software a partir de qualquer dispositivo (computador, tablet ou smartphone) e descobrir tudo sobre a atividade do utilizador no último período.

Para ler a correspondência de parceiros comerciais, investidores ou concorrentes, nenhum programa que exija pré-instalação funcionará para si. Afinal, é improvável que o telefone do utilizador pretendido esteja disponível para si durante pelo menos 10-15 minutos. Além disso, o software de terceiros pode ser facilmente detectado e eliminado por uma pessoa, o que não lhe permitirá continuar a ler a correspondência de interesse.

Mas pode usar um pequeno truque para monitorizar a atividade dos seus empregados. Dê às pessoas em posições-chave novos smartphones com spyware pré-instalado e exija que os funcionários utilizem apenas estes aparelhos durante o horário de trabalho. É claro que este plano tem custos associados. Mas assim saberá exatamente o que os seus empregados estão a fazer durante o horário de trabalho, onde estão, a quem estão a enviar mensagens de texto e a telefonar, sobre o que estão a falar.

Verificar a outra metade

Se tiver uma relação de confiança com o seu cônjuge, pode facilmente pegar no telemóvel dele e ler as mensagens que lhe interessam. Também é possível entrar na versão web do Viber e digitalizar o código QR, que aparece no monitor, com o telemóvel da outra metade. Esta variante permite ler a sua correspondência em qualquer altura e ver todas as mensagens em modo online.

Restaurar informações da sua antiga conta Viber

A forma mais fácil de recuperar dados perdidos é para aqueles que associaram um endereço de correio eletrónico ao registar uma conta. Desta forma, pode restaurar todas as suas informações - basta introduzir o mesmo endereço de correio eletrónico que utilizou anteriormente ao registar uma nova conta e restaurar a cópia de segurança seleccionando a opção adequada nas definições.

Ferramenta universal de hacking para o Viber

Se os métodos acima fossem tão fáceis de implementar como a sua descrição, os utilizadores não procurariam outras formas eficazes de piratear o Messenger.

- Mas, atualmente, as crianças são muito mais espertas do que os pais no que diz respeito à segurança informática. Por isso, conseguem detetar facilmente os programas de controlo parental e contorná-los.

- Os parceiros de negócios e os concorrentes raramente deixam os seus telemóveis sem vigilância e não permitem que estranhos mexam na sua correspondência. Os funcionários da empresa podem utilizar os seus próprios telemóveis para comunicar secretamente e utilizar os aparelhos fornecidos pela empresa para tratar apenas de assuntos relacionados com o trabalho.

- A outra metade, se não se puder gabar da sua fidelidade e honestidade, nunca confiará o seu telemóvel ao seu parceiro. E quaisquer mensagens comprometedoras desaparecerão instantaneamente de todas as contas.

- Nem sempre é possível restaurar informações de uma conta antiga. É possível que exista outra conta de e-mail à qual não tenha acesso há muito tempo ou que a segurança do Viber suspeite de fraude no seu pedido e bloqueie o seu acesso a cópias de segurança anteriores.

Em geral, existe um grande número de razões pelas quais hackear o Viber de uma forma ou de outra não será adequado. Mas pode sempre encontrar uma ferramenta eficaz que o ajudará a aceder aos dados de interesse sem grande dificuldade.

Costumo utilizar o VBSpy no meu trabalho. Trata-se de uma aplicação online que permite aceder remotamente a qualquer conta, bastando para isso saber o número de telefone do utilizador pretendido.

De acordo com as minhas observações pessoais, cada décimo a décimo segundo hack não é bem sucedido. Mas quando se tenta aceder novamente, a aplicação dá quase sempre o resultado desejado. A única condição é que a tentativa de hack não seja repetida imediatamente, mas após algum tempo (cerca de 30-90 minutos).

Até à data, posso afirmar com confiança que o VBSpy a forma mais eficaz e fácil de hackear o Viber. Dado que o programa faz tudo automaticamente e o processo de recolha de informações não demora mais de 15-20 minutos, a aplicação apresentada é também a ferramenta mais rápida para obter dados da conta Viber pirateada.